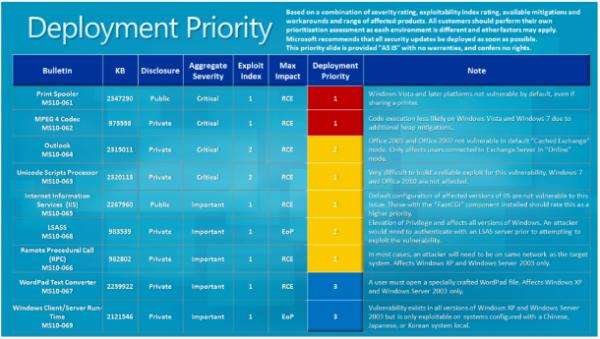

9月15日凌晨,微软向全球用户发布9月安全更新,一共推出了9款漏洞补丁,用于修复Windows操作系统、Outlook、写字板等程序中的多处安全漏洞。微软本月修复的漏洞主要影响windows XP系统用户,绝大多数为远程代码执行漏洞,而这类漏洞通常被黑客用于挂马网页及恶意邮件攻击。微软公告显示,9月漏洞补丁中,有8款用于修复各版本操作系统和应用程序的远程代码执行漏洞,1款用于修复Windows客户服务器运行时子系统(CSRSS)本地权限提升漏洞。

此次微软补丁修复的远程代码执行漏洞涉及word文档、媒体文件、网页以及电子邮件等网民最常用的网络应用。如果不尽快修复,当用户浏览恶意视频、带毒文档和邮件或是挂马网页时,电脑将自动下载运行木马程序,使个人数据面临极大威胁。

此前有国外媒体报道称,微软9月安全更新很可能会解决近期曝出的的DLL劫持问题。但由于DLL劫持涉及大量第三方应用软件,不可能依靠单一的技术手段修 复,微软9月漏洞补丁并没有对此提供解决方案。

附一:微软9月安全更新公告

http://www.microsoft.com/technet/security/bulletin/ms10-sep.mspx

附二:微软9月漏洞补丁信息

安全公告:MS10-061(补丁编号: KB2347290)

描述:Windows打印机服务中存在一处远程代码执行漏洞。攻击者可以发送一个精心构造的打印请求给开启了打印机服务接口的系统,并在此系统上执行恶意代码。

影响操作系统:Windows XP/Windows 2003/Windows Vista/Windows 2008/Windows 7#p#副标题#e#

2、Windows MPEG-4编解码器远程代码执行漏洞

安全公告:MS 10-062(补丁编号:KB975558)

描述:Windows MPEG-4编解码器中存在一处远程代码执行漏洞,当用户打开一个攻击者精心构造的媒体文件、浏览一个包含精心构造的媒体流的网页,甚至仅仅浏览存放着恶意媒体文件的文件夹时,都会使攻击者的恶意代码得到执行,运行恶意程序或窃取用户数据。

影响操作系统:Windows XP/Windows 2003/Windows Vista/Windows 2008

3、Windows Unicode脚本处理组件(usp10.dll)远程代码执行漏洞

安全公告:MS10-063(补丁编号: KB2320113)

描述:Windows Unicode脚本处理组件DLL usp10.dll 中存在一处远程代码执行漏洞,当用户使用一个支持嵌入式OpenType字体的应用程序(例如火狐浏览器或微软office)浏览一个攻击者精心构造的文 档或网页时,会使攻击者的恶意代码得到执行,运行恶意程序或窃取用户数据。

影响操作系统:Windows XP/Windows 2003/Windows Vista/Windows 2008

4、微软Outlook远程代码执行漏洞

安全公告:MS10-064(补丁编号: KB2315011)

描述:用户使用存在漏洞版本的Outlook连接到一个Exchange服务器,并打开攻击者精心构造的恶意邮件时,可以使攻击者的恶意代码在用户系统上执行,运行恶意程序或窃取用户数据。

影响软件:Office XP/2003/2007

5、Windows网络信息服务(IIS)远程代码执行漏洞

安全公告:MS10-065(补丁编号:KB2267960)

描述:本补丁修补了IIS中包含的两个秘密报告的漏洞和一个已经被公开的漏洞,攻击者可以给IIS服务器发送特殊的HTTP请求来触发这些漏洞,并借此在服务器上运行任意代码,获得服务的控制权或运行恶意程序。

影响操作系统:Windows XP/Windows 2003/Windows Vista/Windows 2008/Windows 7(安装并运行IIS服务)

6、Windows远程过程调用组件远程代码执行漏洞

安全公告:MS10-066(补丁编号:KB982802)

描述:Windows远程过程调用组件中存在一处远程代码执行漏洞,攻击者可以先诱使用户连接到一个攻击者控制的恶意服务器,并对其发送精心构造的RPC请求,使攻击者的恶意代码在用户系统上执行,运行恶意程序或窃取用户数据。

影响操作系统:Windows XP/Windows 2003#p#副标题#e#

7、写字板程序中的文本转换器远程代码执行漏洞

安全公告:MS10-067(补丁编号:KB2259922)

描述:Windows系统中的写字板程序中的文本转换器存在远程代码执行漏洞,用户使用写字板打开攻击者精心构造的文件时,可以使攻击者的恶意代码在用户系统上得到执行,运行恶意程序或窃取用户数据。

影响操作系统:Windows XP /2003

8、Windows本地安全权威子系统服务(LSASS)远程代码执行漏洞

安全公告:MS10-068(补丁编号:KB983539)

描述:Windows本地安全权威子系统服务中存在一处安全漏洞,攻击者可以发送精心构造的轻量级目录控制协议消息给监听中的LSASS服务器,并引发攻击者的恶意代码在系统中执行,运行恶意程序或窃取用户数据。

影响操作系统:Windows XP/Windows 2003/Windows Vista/Windows 7/Windows 2008

9、Windows客户服务器运行时子系统(CSRSS)本地权限提升漏洞

安全公告:MS10-069(补丁编号:KB2121546)

描述:一个登陆到设置区域语言为中文、日文或韩文的操作系统上的攻击者,可以发送特殊的请求提升自身的权限,并获得操作系统的最高控制权,安装恶意程序或修改、删除用户的数据。

影响操作系统:Windows XP/Windows 2003#p#副标题#e#

文章内容来源于网络,不代表本站立场,若侵犯到您的权益,可联系多特删除。(联系邮箱:[email protected])

近期热点

近期热点

最新资讯

最新资讯