色情和盗版视频网站吸引了大量网民,下载观看这些视频必须安装某款“专用播放器”,不少网民甘冒中毒风险看片。近日,金山毒霸云安全中心监测发现,此类“色播”病毒已从早期单个病毒作案发展到多病毒协同,完成盗号、劫持浏览器、弹出广告、远程控制等不同任务。

金山毒霸安全专家指出,在分析那些盗版、色情视频网站的专用播放器后,我们发现在原播放器中捆绑了病毒母体,安装播放器时母体运行,然后释放多个带有具体功能的病毒子体。这种攻击就象给火箭装上了分体弹头,使病毒的攻击力大增。

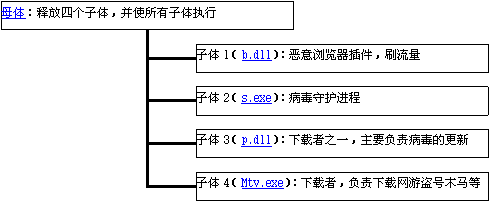

新色播病毒释放的子体包括恶意广告插件、病毒守护、病毒更新、下载者四部分。

1、恶意广告插件以浏览器插件(BHO)方式寄生于用户浏览器,主要以刷流量、弹广告为目的。此病毒插件会导致浏览器运行异常,可能出现卡浏览器无响应或崩溃的结果。

2、病毒守护部分以注入系统进程的方式运行,以备份的病毒文件作为来源,在子病毒被杀毒软件查杀之后,不断尝试恢复。

3、病毒更新部分定期尝试从指定的服务器下载新的病毒母体并运行。

4、下载者部分根据远程服务器变更的链接,下载网游盗号木马、远程控制后门及其他广告程序。

以下是新色播病毒的结构示意图:

(新色播病毒的结构示意图)

为了应对某些杀毒软件的云技术,病毒母体在恢复被查杀的病毒模块文件时,自动进行变形处理,使得病毒文件指纹(md5值)发生变化,导致只认MD5值的某些云杀毒产品被轻易绕过。

安全软件是防御入侵的重要关口,把自己装扮成专用播放器、游戏插件、外挂、软件破解补丁等,在页面介绍中建议用户关闭杀毒软件的,多半怀有不良企图。安全哲人曾说过一句话:如果在你的电脑上运行了攻击者的程序,电脑便不属于你了。金山毒霸安全专家建议不要轻易相信攻击者的骗术,良好的安全意识可以减少很多中毒机会。