“网络战”的概念起源于何处已不可考,但这个从“电子战”进化扩展而来的概念却在最近几年间大行其道。2010年,“超级工厂(Stuxnet)”病毒的出现,更是给网络战的现实实施添加了精彩的注脚。借助于该病毒,美国和以色列对伊朗的核设施发动了致命打击,使得伊朗不得不推迟自己的核计划。

“超级工厂”病毒的背后

2010年9月28日,瑞星发布警告,肆虐全球的Stuxnet病毒进入中国,并将其命名为“超级工厂”。瑞星公司在随后对国内企业的安全检查中,发现有近千家企业的局域网遭到了该病毒的侵袭,其中不乏钢铁、电力、能源等敏感行业的内部网络。

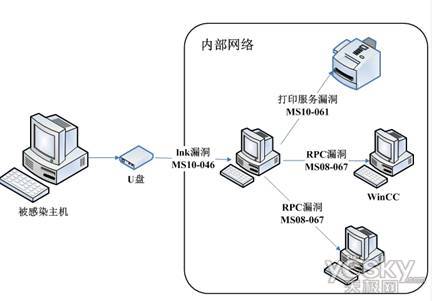

瑞星技术专家对其的解析表明,该病毒使用了7个漏洞进行攻击,其中4个是从未被公开过的0day漏洞。同时,病毒会判别cpu版本和自动控制软件版本,只针对特定网络发动攻击。此外,病毒还使用了两个正规商业公司的数字签名,以逃避杀毒软件的攻击,并且病毒会连接远程网站,接受黑客的攻击命令。

图1:超级工厂病毒感染途径示意图

随着事态的发展,伊朗公开承认遭到了“超级工厂”病毒的侵袭,但未公开受影响的程度。根据外电报道,在此次病毒攻击中,有至少20%用于提炼核燃料的离心机遭到破坏。由于这些离心机在电脑操控下工作,病毒通过改变电脑参数,使得受感染离心机提炼的核燃料质量不合格,从而推迟了伊朗核计划的进程。

2011年1月15日,《纽约时报》报道称,“超级工厂病毒”是美国和以色列情报官员在以色列绝密的迪莫纳核设施内联合研发的。病毒在迪莫纳进行了两年的研发,随后被植入伊朗的核项目。这一行动被外界认为是世界上“最成功”的网络攻击。

各国及地区的专业网络战部队

正是看到了网络战“效果大、花费少”的优点,世界各国均建立了专业化的网络战部队。以美国为例,早在1995年10月,美军就在南卡来罗纳州的空军基地着手组建了世界上第一支网络战部队――第9航空队609信息战中队。

2011年10月1日,美国网军全面运行,当年预算约为32亿美元。美国军方把“网军”列为陆、海、空、天之后的第五大战略军种,且美国网军的直接领导者也将是一位四星上将,这些都充分说明了作为超级大国,美国已经把网络战当成了未来战争的主要争夺领域。

早在2009年,日本防卫省就决定新建专门应对电脑攻击的“电脑空间防卫队”。随后为了增强日本自卫队C4系统司令部的防御性网络战能力,日本防卫省决定于2011年在自卫队C4系统司令部下属单位组建网络空间防御分队,招募专业技术人员,并把属下成员送去专业机构培训,加强应对网络攻击的能力。

网络战的形式及新应用

随着移动互联网、物联网等新技术的发展和成熟,“网络战”也开始显现出了巨大的威力。如果在10年前说起“网络战”,人们想起来的是“中美黑客大战”,中国“红客”把美国网站黑掉,在网站首页贴上五星红旗就是胜利。

十年后的今天,黑客们能做到的事情已经不仅仅是攻击网站、涂写标语了,无论是情报收集、网络心理战、攻击核心网络、扰乱金融秩序,还是让飞机相撞、高铁脱轨,都已经进入了网络黑客可以影响的范畴。

第一,网络心理战

《孙子兵法》上说,“不战而屈人之兵,善之善者也。”国家与国家之间的竞争,心理层面的竞争至关重要。近年来崛起的社交网络(SNS),以其对信息传播的巨大影响,在网络心理战中显示了巨大的作用。

2011年8月4日,英国伦敦托特纳姆区的一名男子被警察击毙,在随后的十多天里,当地年轻人借助Twitter为联系工具,在街头展开了抢劫商店、焚烧轮胎、打砸汽车等一系列的暴力活动。英国媒体报道称,由于Twitter网站、黑莓手机等现代工具在年轻人中得到广泛应用,人们拥有了前所未有的召集能力,从而可以在警察到来之前把商店的东西抢劫一空。

即使在我国,一些网络谣言也显示了强大的传播力。2011年3月,日本地震之后,由于有谣言说日本的核污染破坏了海水,使得海里出产的盐都将带有放射性不能食用,导致我国大部分地区出现抢盐风波,包括北京、上海、广州等大城市超市的盐都被抢购一空,有的盐甚至卖到原价的十几倍、几十倍,借助现代网络手段,谣言的破坏力之大、传播速度之快都是前所未有的。

第二,情报收集

说到情报收集,人们往往会想起来间谍、潜伏和枪战,但实际上,现代情报工作更多的是利用强大的收集能力,对于各种公开信息进行收集整理,从中得出有价值的数据和结论。有美国情报官员表示,目前美国情报机构获取的有效情报中,从互联网公开信息中获得的占据了80%以上的比例。

例如美国情报机构对解放军的某型潜艇十分感兴趣,但对其是否已经投产一直搞不清楚。直到2004年,有关该潜艇的照片出现在中国某军事网站的论坛上,让美国情报机构“得来全不费功夫”。据一位国内军事网站的负责人介绍,每日访问该网站的IP地址有30%来自海外,其中大部分就是来自美国。

第三,对民用设施的攻击

随着工业自动化控制技术的增强,许多关系到国计民生的设施,比如高速铁路、民航系统、电网、能源系统等都开始被计算机控制,并可以进行远程维护。而这在提高工作效率的同时,也给黑客攻击提供了舞台。

911恐怖袭击之后,美军在清剿“基地”组织时,在废弃的训练营地发现了大量图纸、资料以及电脑光盘。其中部分资料显示,恐怖分子早就开始收集远程控制的资料和技术信息。据统计,全美有54065座水电站、水坝、水库、水处理中心存在安全隐患,可被黑客进行远程攻击。FBI专家表示,一旦水库被恐怖分子通过远程电脑控制,可能会通过“改变发电机的转速让电机报废”、“修改计算机命令,让水坝不当维护造成溃坝”等情况。

事实上,超级工厂病毒针对西门子自动控制系统的攻击,就是这种攻击思路的应用。无论高铁还是电网,一旦被破坏,其造成的影响甚至超过小规模的战斗,想像一下,如果黑客攻击的目标是核电站的自动控制系统,让核电站过热引发核泄漏事故,就可以造成切尔诺贝利核电站、日本核电站泄漏那样的严重影响。

第四,对军用网络的直接攻击

理论上,所有的军用网络均需要进行物理隔离,黑客无法通过互联网进行远程攻击,但是某些新的技术或者流程上的漏洞,可能给貌似坚固的防线带来破坏。据美中经济与安全评估委员会报告称,2008年10月,美国航天局的Terra AM-1地球观测卫星被黑客攻击,长约10分钟,据称黑客取得了控制卫星的所有口令。

美国航天局的内部报告表示,遭攻击的卫星使用了位于挪威的一家商用卫星站,该站“定期会通过互联网进行数据交换和文件传输”,黑客是通过互联网途径侵入卫星地面站的。

从实战出发应对网络攻击

综上所述,尽管“网络战”已被媒体炒的沸沸扬扬,但其基本运作模式仍然是人们熟知的病毒感染、黑客侵袭,只不过网军旗下的黑客有了明确的目的,计划更加精密,可以动用更多的资源。

针对涉密网络,其实只要采取一些简单的防范措施,就可以大大提升抗攻击能力:

第一,针对网络情报战的防范,应制订内部数据的规范流程,按照权重和等级进行分类,只要关注了“人”这个最活跃的因素,就能在很大程度上降低机密数据外泄的风险。同时,涉密单位应对员工进行尽职培训,让每个人都有基本的安全意识。

第二,除了杀毒软件、防黑客攻击软件之外,针对内网用户的行为管理,也是防范网络攻击、提高抗攻击能力的切实途径。例如在涉密网络范围内,安装手机干扰器,可以防止内网用户通过手机3G上网,避免成为黑客攻击的弱点和目标。

第三,涉密网络应进行严格物理隔离,在物理隔离的内网中,凡是可能产生数据交换的行为,都应从流程上绝对禁止。例如:不允许从外部携带U盘和移动硬盘进入内网中使用;不允许将手机或移动终端带入内网中等。此前美国卫星地面站遭攻击,就是因为其地面站因为需要远程维护,因此产生了“定期与互联网交换数据”的行为,从而被黑客攻入。

第四,严格管制特殊人员的SNS行为,例如军人、警察、特殊部门的公务人员等,使用SNS网站应严格遵守规范,不允许随意拍摄工作环境照片,不允许在个人日志提及任何工作内容,不允许使用私人邮箱传递公文等。

第五,应严格使用完全具备自主知识产权的软硬件产品,任何软件行为必须可控、可追溯,不允许在内网中使用私人购买的硬件产品,不允许在内网中使用从互联网上任意下载的软件等,因为在这些软硬件中,很可能带有后门或恶意程序。目前的路由器、打印机等产品均具备一定的数据处理性能,如果含有恶意软件,则会成为黑客攻击的突破口。

总体来看,从防范和安全的角度来讲,预防“国外网军”的侵袭,首要的就是对涉密网络建立严格的操作流程和安全制度,培养自己的安全人才储备,一切从实战出发,才能更好的应对网络攻击和黑客侵袭。