�������ܵ������ļ��ַ�ʽ��_��Ϣ������ս���������������ҵĹ�ע�����Ŵ�Ҷ���֪������»�����ô���ķ�չ���������С��Ϊ��ҽ���һ�£�һ���������ɡ�

����ռ����ȫ��в���ֶ��������а�����������Ϣ���������ȡ����һ���̿�����ftp��TFTP�������ʼ�ϵͳ��Finger�Լ�Telnet�ȷ�����С�ϵͳ����Ա������ѡ�����©��������ϵͳ����Ϊ�����߳����˵�ȡ����Ĵ��š���ˣ��Դ�����Ӧ�ñ�����֮����������һ�㣺�������ֻ��һ�ε��ּ�������ش���

��������������������֮�⣬DZ�ڵ�©���ͺ�����ͬ�������ȴ��ű���ʾ����ȫ�Ļ�ʯ������������֤��ȷ������������Ϣ����Ч�ԣ����磬��ֹ��������������������ͣ��Լ��ڶ�̬�ڴ�ʹ����Ԥ����Դ�ľ��������ͬʱ���ǵ��ָ���������Դ����

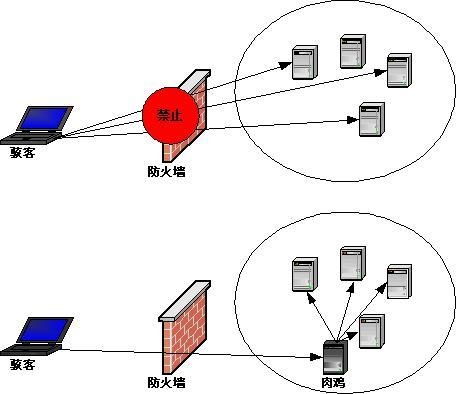

��ʹ����Ϊ���ܵİ�ȫ����Ҳ�������ض��������ͻ�ƣ���ͨ��α��Դ��ַ�������ƹ�����ǽ������Portmapper��������������Ϊ�������Ա��أ�ʵ��Դ���ⲿ��

Э��©�����ھ����ڿ���ij�̬���ر���������ѧ����©������Դ������ļ�ʧ���ͬ��ȫ�����ij�ͻ����֤Э�����и�ɻ���Ϊ���ӡ�

��Ϣй¶�����ڲ�����䷢�������ֺڿ���ͨ����ַɨ��Ͷ˿�̽�ⷢ�����ص�ϵͳ�ͷ���ǿ��ķ���ǽ��Ϊ����������Ĺؼ���������ֱ�ӹ����Ŀ����ԡ�

�ܾ�������һ�ִ�����ƻ���Ϊ��ּ�ںľ�Ŀ����Դ��ʹ������жϡ��������ʽ���࣬����Ԥ���ͷ�����ǿ�������������ı�Ҫ�ԡ�

�������������δ֪����в���������DZ�ɽһ�ǣ�ÿһ�����辯�裬��Ϊ���������Ľ������ȫ��ս�����ڡ�

�������������Ϣϵͳ����в����ȫ��Χ��������������������й�ע���ر����ڷ�����ң������������з�������Ϣս�Ĺ���װ���ͼ�����������˴�������������������������ǿ�ȵ������װ�á���������������������������Լ���֯רҵ�ڿ��Ŷӵȡ�

�о��۽����������ⲡ��������ԭ��������������̽����������ϵͳ������IJ��ԣ��Լ����������źŴ����������ֶΡ�Ϊ�˸���Ч��ִ����Ϣ������������ӻ������ڿ����������������ߡ�������Ӳ���������̽����ּ��������Ϣ�۸ġ���ȡ����թ�Ƚ������ֶΡ�

����Ϣս�ķǴ�ͳ����ϣ������������齨��ר�ŵġ���ɫС�顱��ģ��ж��ж���ͨ�������Լ�ϵͳ��ʶ����DZ�ڵİ�ȫ©���Ͳ���ȱ�ݡ���ЩС����ʱҲ���������������ϵͳ����ģ������Դ˲��Բ��������ܵ��ⲿ��в��

���⣬�����������о��ƻ�����̽���ɼ�����ּ�ڿ����ܹ��ƻ����ӵ�·���ͻ����ˣ��Լ������ض�������ʴ���оƬ���·��������о���ֹ�����ϵͳ��Ϣй¶�ļ�������Щ�о��뿪�����ͬ������δ����Ϣս�����ĺ��IJ��֡�

���Ͼ��Ƕ�������վС�����Ҵ����ķ������ܵ������ļ��ַ�ʽ��_��Ϣ������ս������ȫ�������ˣ�ϣ����С���������������

�˽������Ϣ���ע�ղ����ǵ���վ(news.duote.com)��